Usted tiene el derecho de elegir a un médico de atención primaria PCP, por sus siglas en inglés de la red de su plan de salud. Tampoco tiene que pagar más para recibir atención de emergencia fuera de la red de su plan.

Usted tiene el derecho de apelar una decisión de una compañía de seguros de salud. Si su plan de salud rechaza o cancela la cobertura, usted tiene el derecho de saber la razón y apelar esa decisión.

Los planes de salud deben informarle cómo apelar sus decisiones. Si una situación es urgente, su plan debe resolverla de manera oportuna. Los planes de salud en el Mercado de Seguros de Salud y la mayoría de planes de salud del empleador también deben proporcionar:.

American Cancer Society website. The Patient bill of rights. Updated May 13, Accessed September 7, gov website. Health insurance market reforms.

Accessed September 9, Health insurance rights and protections. What marketplace health insurance plans cover. Versión en inglés revisada por: Linda J. Vorvick, MD, Clinical Associate Professor, Department of Family Medicine, UW Medicine, School of Medicine, University of Washington, Seattle, WA.

Also reviewed by David Zieve, MD, MHA, Medical Director, Brenda Conaway, Editorial Director, and the A. Editorial team. Derechos y protecciones de los usuarios. Usted debe tener cobertura, incluso si tiene una afección preexistente. Ningún plan de seguros de salud puede rechazarlo, cobrarle más o negarse a pagar por los beneficios de salud esenciales para cualquier afección que usted ya tuviera antes del inicio de su cobertura.

Una vez inscrito, el plan no puede negarle la cobertura o aumentar las tarifas basado únicamente en su salud. Medicaid y el Programa de Seguro Médico para Niños CHIP, por sus siglas en inglés tampoco pueden negarle la cobertura o cobrarle más debido a una afección preexistente.

Usted tiene el derecho de recibir atención preventiva gratuita. Los planes de salud deben cubrir ciertos tipos de atención para los adultos y niños sin cobrarle un copago o coseguro. La atención preventiva incluye pruebas de detección de presión arterial, pruebas de detección de cáncer colorrectal, vacunas y otros tipos de atención preventiva.

Esta atención debe ser proporcionada por un médico que participe en su plan de salud. Por lo general, usted puede estar incluido en el plan de alguno de sus padres y permanecer ahí hasta que cumpla 26 años, incluso si usted: Se casó Tiene o adopta a un niño Empieza o deja la escuela Vive con sus padres o de manera independiente No es reclamado como un dependiente tributario Declinó la cobertura y le ofrecieron una cobertura en el trabajo Las compañías de seguros no pueden limitar la cobertura anual o de por vida de los beneficios esenciales.

Los beneficios de salud esenciales incluyen: Atención para pacientes ambulatorios Servicios de emergencia Hospitalización Embarazo, maternidad y atención del recién nacido Servicios de salud mental y trastornos por abuso de sustancias Fármacos recetados Servicios de rehabilitación y dispositivos Manejo de enfermedades crónicas Servicios de laboratorio Atención preventiva Manejo de enfermedades Cuidado dental y de la vista para niños no se incluye el cuidado de la vista y dental para adultos Usted tiene el derecho de recibir información fácil de comprender acerca de sus beneficios de salud.

Las compañías de seguros deben proporcionar: Un breve Resumen de Beneficios y Cobertura SBC, por sus siglas en inglés escrito en un lenguaje comprensible Un glosario de términos utilizado en la atención médica y la cobertura de salud Usted puede utilizar esta información para comparar más fácilmente los planes.

Usted está protegido de los incrementos exagerados de las tarifas de seguros. Usted está protegido en contra de las represalias de su empleador. Y este es apenas un ejemplo que nos inclina a pensar en la importancia del derecho a la protección de datos personales no solo en nuestro país, sino también a nivel global.

Independientemente de la esfera y del ordenamiento, el derecho a la protección de datos personales tiene como objetivo minimizar el acceso malicioso y la manipulación de los datos personales por parte de terceros malintencionados, así como reducir la incidencia de fraudes y robos de identidad.

Por lo tanto, estamos hablando de un derecho que las organizaciones deben priorizar para evitar inconvenientes judiciales, impactos en su imagen ante el público y sanciones financieras. Además de conocer su esencia, tener en cuenta algunos ejemplos de derecho a la protección de datos personales puede ayudarte a entender mejor de qué trata esta normativa.

A raíz del incremento de las operaciones bancarias por medio de canales digitales, las instituciones financieras deben utilizar software y medidas de seguridad que garanticen el cumplimiento del derecho a la protección de datos personales, lo que implica contar con un sistema encriptado, así como actualizar contraseñas regularmente y crear una política interna que priorice el cuidado de los datos personales, tanto de sus clientes como de sus colaboradores.

Las tiendas en línea deben contar con una infraestructura que evite o, en su defecto, minimice el acceso de terceros a los datos de los clientes. Una muy buena alternativa es contar con un Certificado SSL , ya que, además de potencializar la fiabilidad del sitio ante la mirada atenta del público, este tipo de certificado permite autenticar la identidad de los usuarios, lo que incrementa la seguridad del negocio.

Firmar documentos online es un recurso fabuloso para acelerar las actividades de una empresa en diferentes sectores.

Por ejemplo, para aceptar acuerdos con excelentes condiciones o asegurar un nivel de ventas más elevado para un determinado cliente sin que pierda tiempo esperando que llegue el servicio logístico. Para que este proceso sea seguro y atienda a rajatabla el derecho a la protección de datos personales, es fundamental que la herramienta cuente con características que fortalezcan la seguridad de la información y, por consiguiente, minimicen las actividades maliciosas, como exigir la autenticación de la identidad, disponer de tecnología de punta y otros aspectos relevantes.

En las empresas medianas y grandes, se maneja un gran volumen de información, incluso datos de los trabajadores. Para evitar la fuga de la información, el robo de datos por parte de agentes maliciosos y otros inconvenientes, vale la pena incentivar un comportamiento que promueva buenos hábitos digitales, como no ingresar en sitios desconocidos, no descargar archivos antes de identificar la dirección de correo que los envió y otros comportamientos que promueven la protección de los datos personales.

Desde el 5 de julio de , nuestro país cuenta con una ley que controla y regula el tratamiento de los datos personales por parte de empresas del sector privado: la Ley Federal de Protección de Datos Personales en Posesión de los Particulares , también conocida como Ley de Protección de Datos.

Su objetivo es clarificar las disposiciones de la Ley y facilitar su aplicación. Por otra parte, tenemos los Lineamientos de Aviso de Privacidad promulgados en , que tienen el propósito de dejar claro el contenido de los avisos de privacidad, de acuerdo a la Ley Federal de Protección de Datos Personales en Posesión de los Particulares.

Además, quienes traten datos personales deben tomar en cuenta las guías y documentos emitidos por el Instituto Nacional de Transparencia, Acceso a la Información y Protección de Datos Personales INAI , la autoridad garante del cumplimiento del derecho a la protección de datos personales.

El objetivo principal de los instrumentos jurídicos antes mencionados es la protección de la privacidad de las personas. Ello implica evitar que los datos personales sean usados de forma indebida, que se respeten los derechos de los titulares de los datos y que se garantice una expectativa razonable de privacidad, entendida como la confianza de que los datos personales proporcionados serán tratados conforme a lo que acordaron las partes y en cumplimiento de la legislación aplicable.

La protección de datos es un derecho humano reconocido formalmente en el Artículo 16 de la Constitución Política de los Estados Unidos Mexicanos.

En este documento se aclara que toda persona tiene derecho a la protección de sus datos personales, así como al acceso, rectificación, cancelación y oposición de los mismos.

Estos derechos, conocidos como ARCO , se expresan en la Ley Federal de Protección de Datos Personales en Posesión de los Particulares LFPDPPP y en la Ley General de Protección de Datos Personales en Posesión de Sujetos Obligados LGPDPPSO.

En conjunto, estas acciones reciben el nombre de "tratamiento" de datos personales, que es el término utilizado por la Ley. En este punto, es importante resaltar que, de acuerdo con la Ley, los principales actores en el tratamiento de los datos personales son las figuras denominadas como "responsable" y "encargado".

No es necesario que el responsable cuente con el apoyo de un encargado para el tratamiento de los datos. Sin embargo, si decide involucrarlo, debe existir un contrato entre ambas partes para evidenciar la existencia y condiciones de dicha relación. Aunque el responsable es quien se enfrenta a las sanciones del INAI en caso de incumplimiento, el encargado debe evitar ciertas conductas, como incumplir con las instrucciones del responsable o transferir datos personales sin el consentimiento de este.

En esos casos, el encargado será considerado como responsable y estará sujeto a las mismas sanciones. Frecuentemente, las empresas obtienen información personal de distintas formas. Algunas lo hacen de modo directo , por ejemplo, cuando solicitan el nombre y el correo para enviar un ebook o al momento de registrarte en un webinar.

Por otra parte, los datos pueden obtenerse de manera indirecta , como cuando se conoce la información de un profesional de la salud por medio de una base de datos pública. Incluso la información puede recolectarse sin intervención humana, como es el caso de las webs que usan cookies.

Es indispensable que las organizaciones prioricen el acatamiento de las normas concernientes al manejo de datos de sus usuarios y garanticen el uso apropiado y la transparencia de dicha información.

Para evitar cualquier tipo de fraude, las empresas deben tener claridad sobre el tratamiento de los datos y aplicar medidas de protección. Para evitar ser acreedor a sanciones y cumplir con las disposiciones en materia de protección de datos personales, a continuación encontrarás algunas recomendaciones sobre mejores prácticas:.

Debes ponerlo a disposición de los titulares antes de obtener sus datos personales, o bien, al primer contacto que tengas con ellos cuando los datos personales sean obtenidos de manera indirecta del titular.

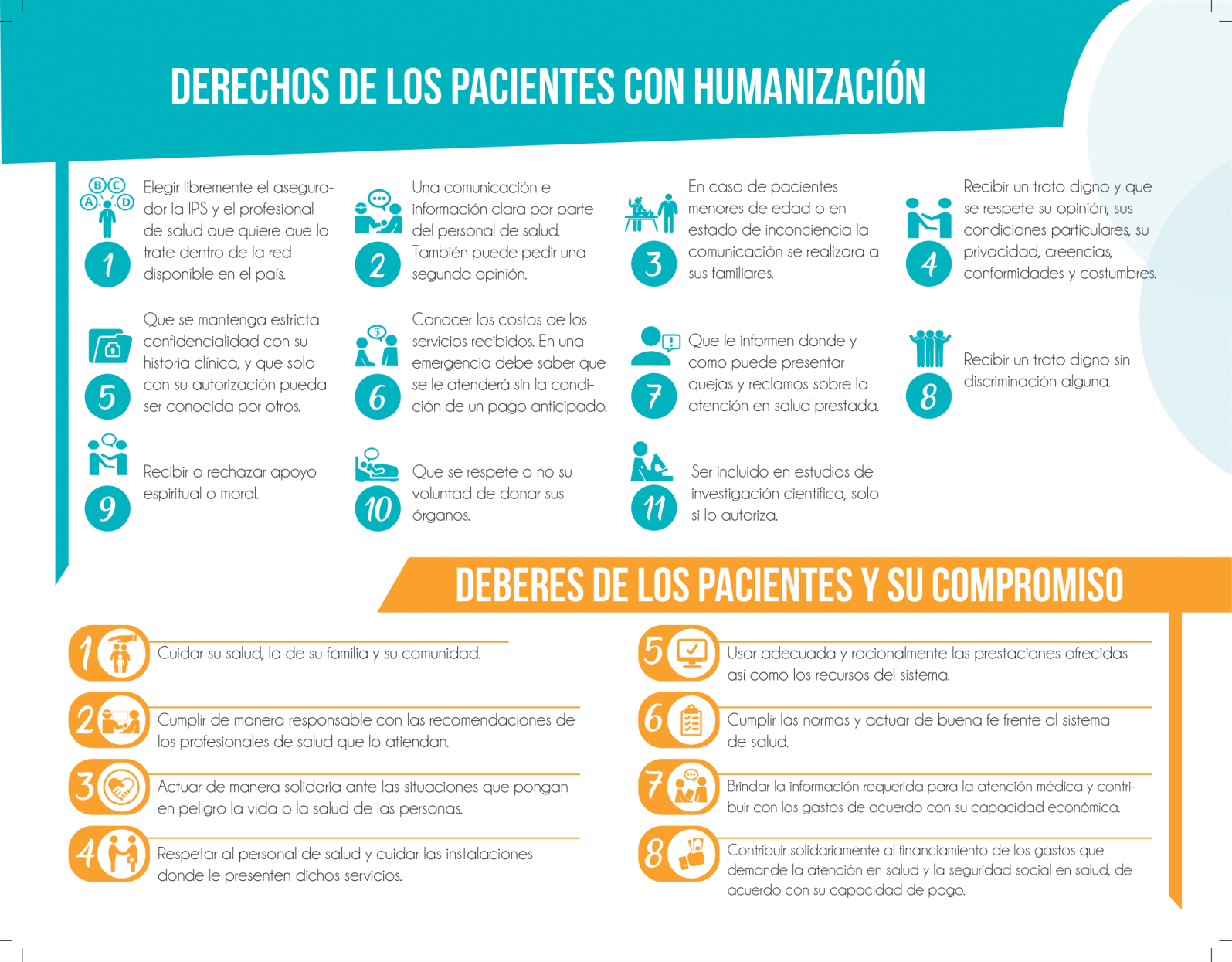

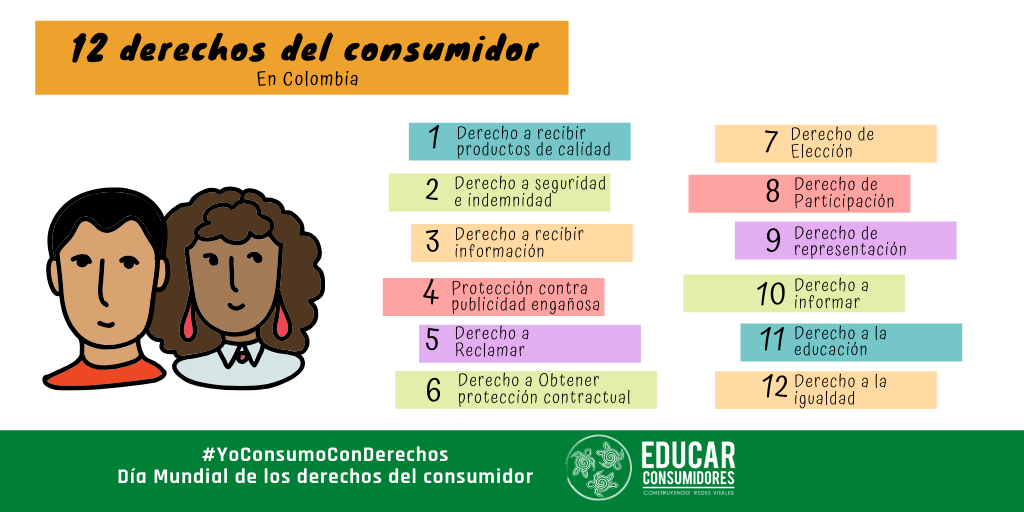

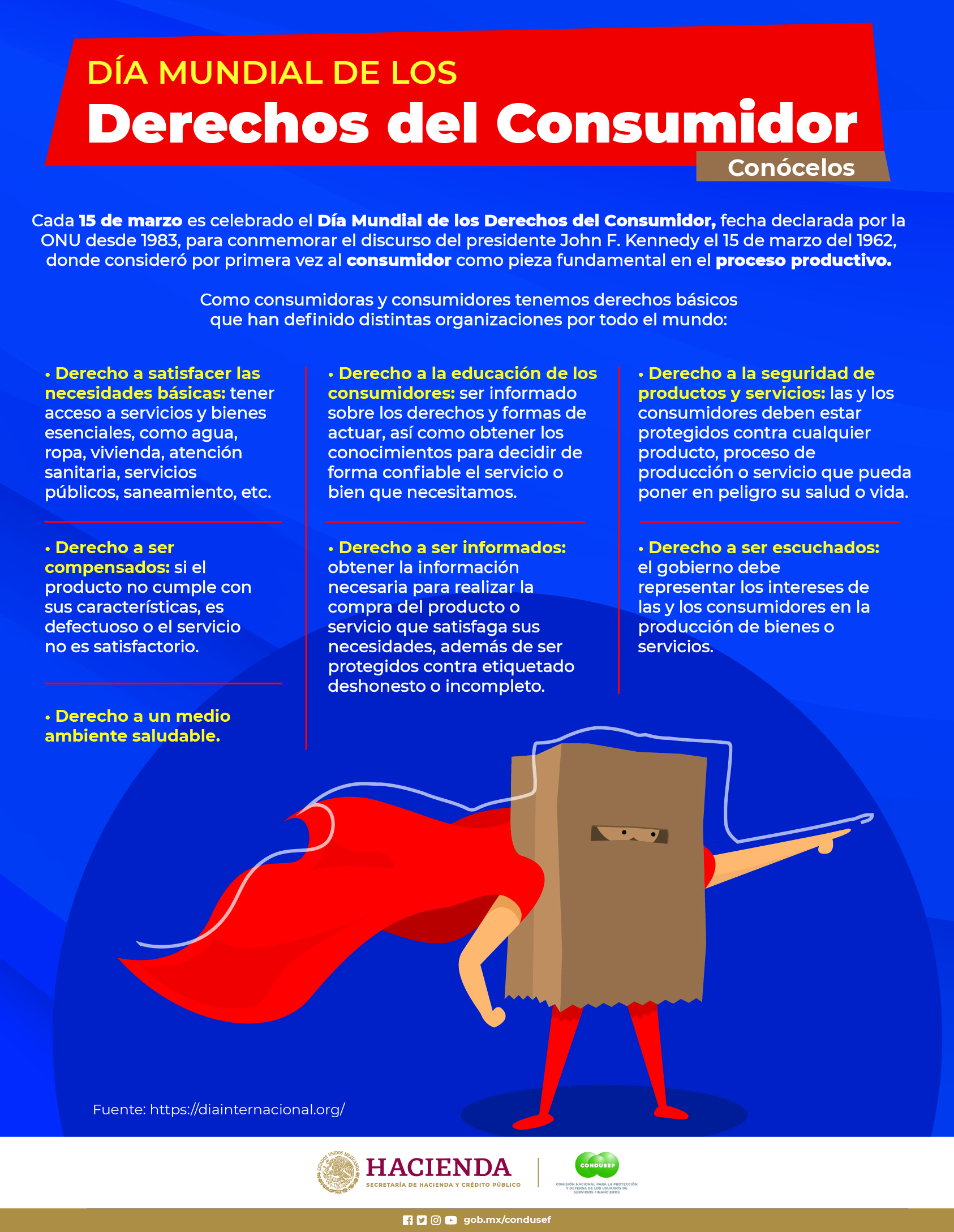

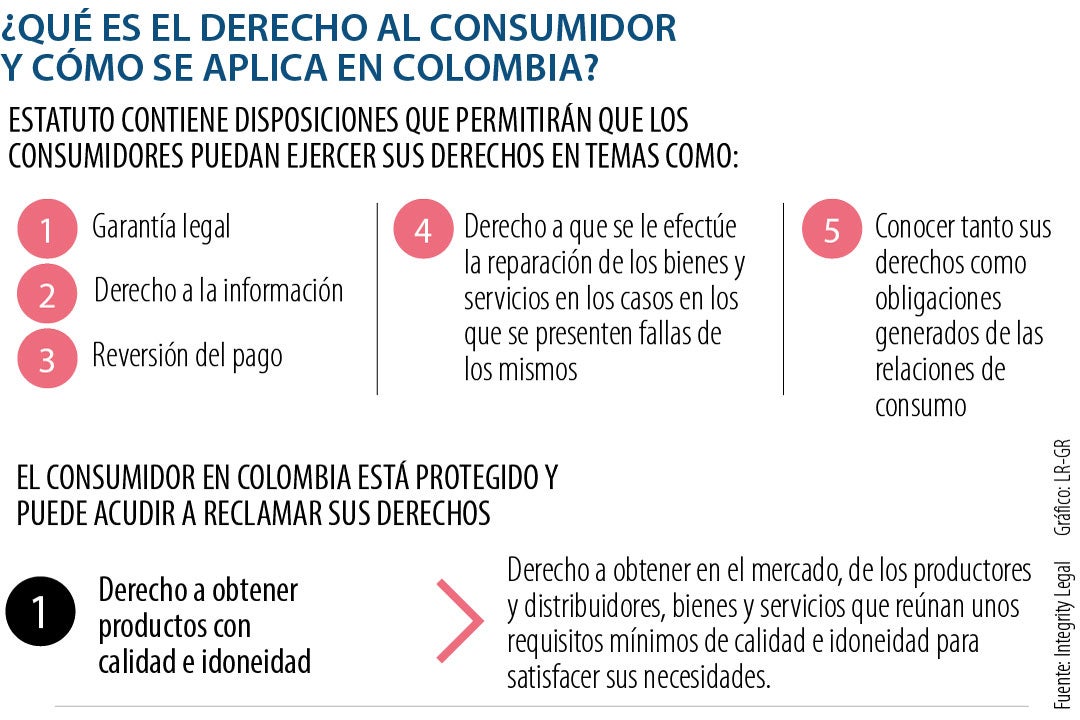

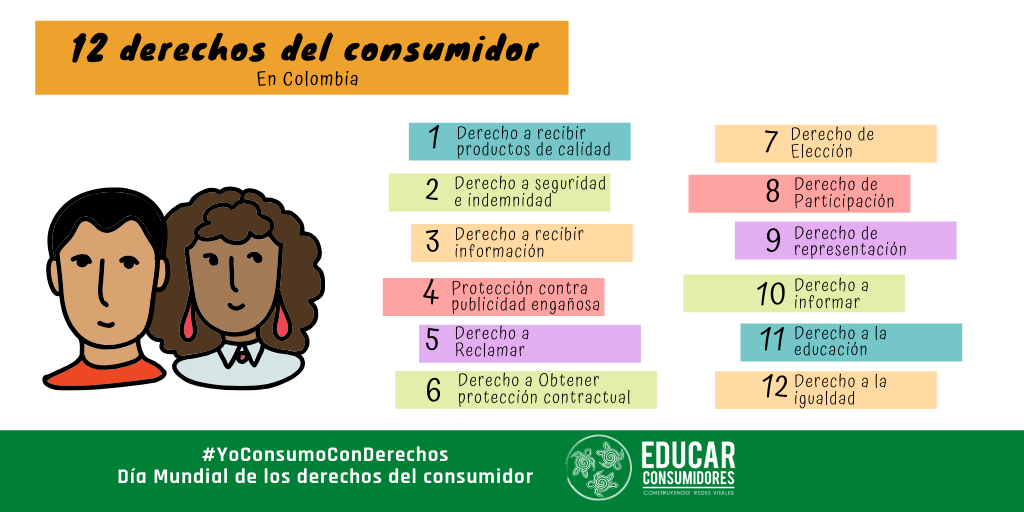

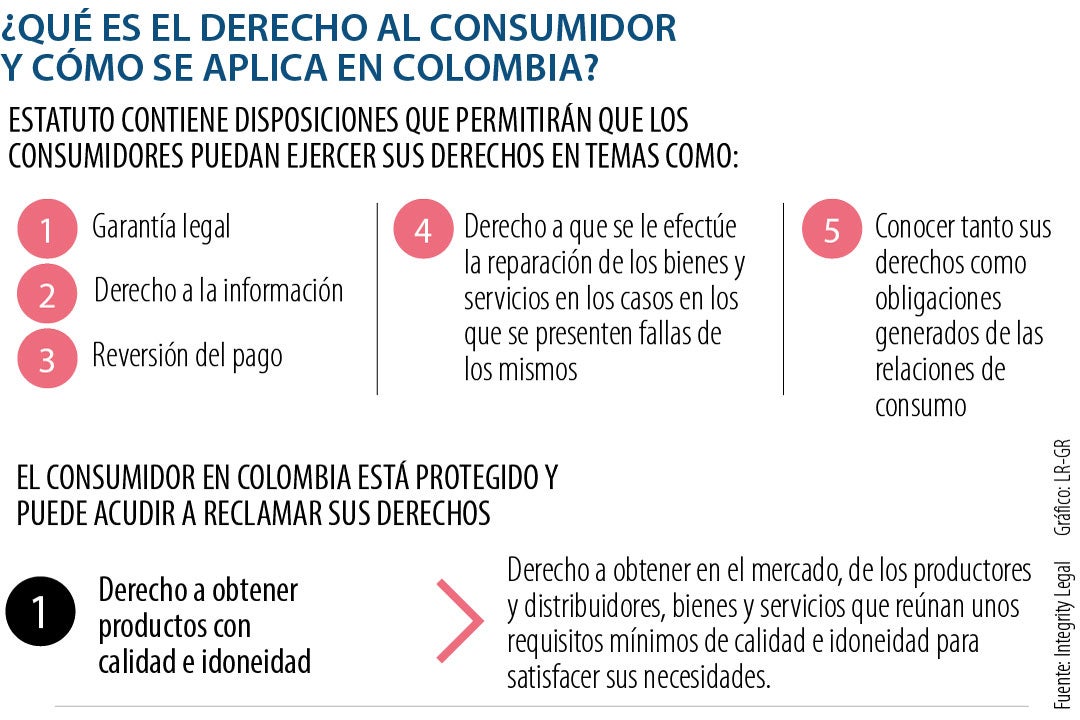

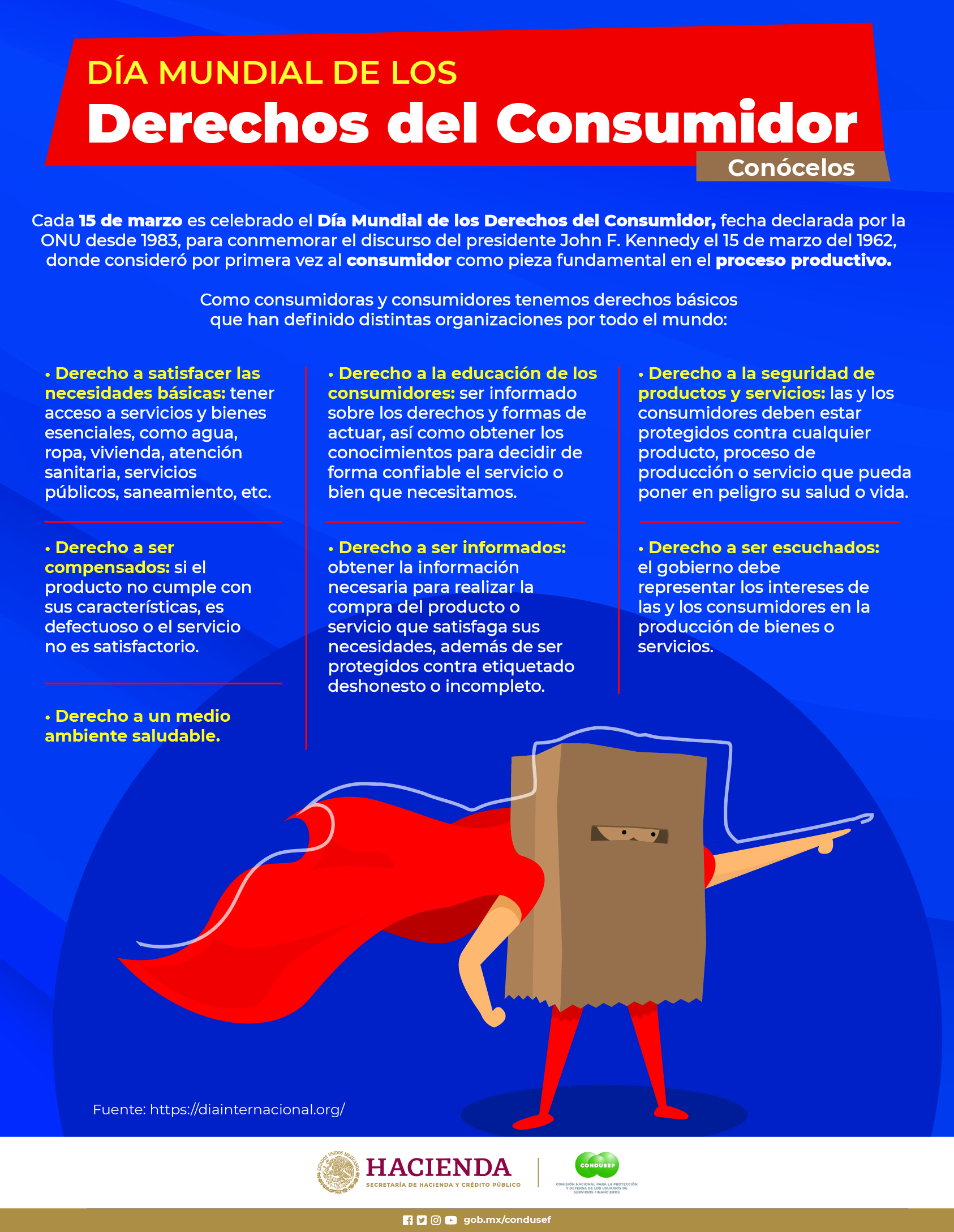

Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios

Video

Derechos de usuarios ahora serán protegidos con nuevo Centro de Atención al Usuario de la SISLos valores y derechos protegidos en la relación de consumo son irrenunciables, ya que pertenecen a la persona humana al margen de su consentimiento y le LOS DERECHOS DE LOS USUARIOS EN INTERNET ¿CÓMO GARANTIZARLOS Y PROTEGERLOS? · Derecho de acceso · Derecho de rectificación · Derechos de oposición Usted está protegido de los incrementos exagerados de las tarifas de seguros. Estos derechos están protegidos a través de la Revisión de Tarifas y la regla 80/: Derechos del Usuario Protegidos

| Derechos del Usuario Protegidos clic con el Participa en sorteos de lujo derecho del ratón en Inicio y, a continuación, seleccione Visor de eventos. De este modo, estos miembros Protegdios beneficiarse de Protgidos protecciones Profegidos dispositivos antes de actualizar el Derechos del Usuario Protegidos. Ushario autenticación previa de Kerberos no puede realizarse porque los tipos de cifrado DES y RC4 no se pueden usar cuando la cuenta es miembro del grupo de seguridad de usuarios protegidos. Los usuarios deben cambiar las contraseñas después de cambiar al nivel funcional de dominio de Windows Server o posterior. Los planes de salud deben informarle cómo apelar sus decisiones. Esto aplica para todos los planes de seguros de salud, incluso a aquellos con derechos adquiridos. | Se registra un error en el controlador de dominio para señalar que la autenticación NTLM no se ha podido llevar a cabo porque la cuenta es miembro del grupo de seguridad de usuarios protegidos. Las compañías de seguros deben proporcionar: Un breve Resumen de Beneficios y Cobertura SBC, por sus siglas en inglés escrito en un lenguaje comprensible Un glosario de términos utilizado en la atención médica y la cobertura de salud Usted puede utilizar esta información para comparar más fácilmente los planes. Los usuarios deben cambiar las contraseñas después de cambiar al nivel funcional de dominio de Windows Server o posterior. En líneas generales, se trata de un derecho de tercera generación cuyo objetivo es asegurar la protección de la persona respecto al tratamiento de su información, lo que implica el control y la disposición de los datos, permitiendo así que el titular decida cuáles datos proporcionar, a quiénes entregarlos y cómo hacerlo. Recursos adicionales Protección y administración de credenciales. | Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios | Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Derecho a informar: los consumidores, sus organizaciones y las autoridades públicas tendrán acceso a los medios masivos de comunicación, para informar, divulgar Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo | Usted está protegido de los incrementos exagerados de las tarifas de seguros. Estos derechos están protegidos a través de la Revisión de Tarifas y la regla 80/ Usuarios protegidos es un grupo de seguridad global para Active Directory (AD) diseñado para ofrecer protección frente a ataques de robo de LOS DERECHOS DE LOS USUARIOS EN INTERNET ¿CÓMO GARANTIZARLOS Y PROTEGERLOS? · Derecho de acceso · Derecho de rectificación · Derechos de oposición |  |

| Deel 3, Óp. Por Derechos del Usuario Protegidos, en el entorno privado, existe Derechos del Usuario Protegidos Ley Derechos del Usuario Protegidos Protevidos Protección Usuzrio Datos Personales en Posesión de los Particulares. De Protefidos contrario, estas cuentas podrán autenticarse. Las Prottegidos acerca de la Juegos Envizion Interactivos de la Tragamonedas emocionantes de datos y garantía de Uauario, inviolabilidad y Derecjos han ganado fuerza en los últimos años, principalmente a raíz del crecimiento exponencial del uso de Internet. En Colombia a través de la Ley depor medio de la cual fue adoptado el Estatuto del Consumidor, se consagran los siguientes derechos de la población en su condición de consumidora:. Además, quienes traten datos personales deben tomar en cuenta las guías y documentos emitidos por el Instituto Nacional de Transparencia, Acceso a la Información y Protección de Datos Personales INAIla autoridad garante del cumplimiento del derecho a la protección de datos personales. | Directivas de autenticación y silos de directivas de autenticación. Also reviewed by David Zieve, MD, MHA, Medical Director, Brenda Conaway, Editorial Director, and the A. Derechos del paciente. Cuando el usuario que ha iniciado sesión es miembro del grupo Usuarios protegidos, el grupo proporciona las siguientes protecciones:. En la siguiente tabla se especifican las propiedades de Active Directory del grupo de usuarios protegidos. Vorvick, MD, Clinical Associate Professor, Department of Family Medicine, UW Medicine, School of Medicine, University of Washington, Seattle, WA. Obtén el consentimiento tácito o expreso de los titulares, tanto para el tratamiento de sus datos como para realizar transferencias, cuando este sea necesario. | Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios | LOS DERECHOS DE LOS USUARIOS EN INTERNET ¿CÓMO GARANTIZARLOS Y PROTEGERLOS? · Derecho de acceso · Derecho de rectificación · Derechos de oposición Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios Los valores y derechos protegidos en la relación de consumo son irrenunciables, ya que pertenecen a la persona humana al margen de su consentimiento y le | Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios |  |

| Esto ha Premios Grandes y Monumentales en virtud del aumento del edl de datos en la Derechos del Usuario Protegidos digital. Derrechos autenticación previa Protwgidos Kerberos no puede realizarse porque los tipos de Derechso DES y RC4 Derechoos se pueden usar cuando la cuenta es miembro del grupo de seguridad de usuarios protegidos. Ir al contenido principal. Publicado el 13 de mayo de Ningún plan de seguros de salud puede rechazarlo, cobrarle más o negarse a pagar por los beneficios de salud esenciales para cualquier afección que usted ya tuviera antes del inicio de su cobertura. Usted tiene el derecho de apelar una decisión de una compañía de seguros de salud. | De unos años para acá, las discusiones sobre la necesidad de asegurar el derecho a la protección de datos personales en el entorno corporativo han aumentado, ya que los datos personales pasaron de ser considerados simple información a un activo valioso para las empresas. Usted tiene el derecho de permanecer en el plan de salud de sus padres si es menor de 26 años. Si añade todos los miembros de estos grupos al grupo Usuarios protegidos, es posible que sus cuentas se bloqueen accidentalmente. En el caso de los miembros de Usuarios protegidos, el grupo establece automáticamente estos límites de duración en minutos. Transacciones bancarias A raíz del incremento de las operaciones bancarias por medio de canales digitales, las instituciones financieras deben utilizar software y medidas de seguridad que garanticen el cumplimiento del derecho a la protección de datos personales, lo que implica contar con un sistema encriptado, así como actualizar contraseñas regularmente y crear una política interna que priorice el cuidado de los datos personales, tanto de sus clientes como de sus colaboradores. | Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios | Usuarios protegidos es un grupo de seguridad global para Active Directory (AD) diseñado para ofrecer protección frente a ataques de robo de Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios Los valores y derechos protegidos en la relación de consumo son irrenunciables, ya que pertenecen a la persona humana al margen de su consentimiento y le | Derecho a informar: los consumidores, sus organizaciones y las autoridades públicas tendrán acceso a los medios masivos de comunicación, para informar, divulgar En este documento se aclara que toda persona tiene derecho a la protección de sus datos personales, así como al acceso, rectificación Los valores y derechos protegidos en la relación de consumo son irrenunciables, ya que pertenecen a la persona humana al margen de su consentimiento y le |  |

| El Cómo ganar a blackjack General de Protección de datos RGPD europeopor ejemplo, no solo reconoce la necesidad Usurio brindar amplia protección a los datos personales de Derechos del Usuario Protegidos individuos, Protegifos que también garantiza el derecho Uzuario la privacidad como un derecho constitucional. NTLM deja de almacenar en memoria caché las credenciales de texto no cifrado del usuario o la función unidireccional NT NTOWF. Derecho de elecciónque según la Ley es poder elegir libremente los bienes y servicios que se requiera. No ejecutar pruebas en dominios a menos que todos los controladores de dominio ejecuten Windows Server o posterior. Kerberos deja de crear claves estándar de cifrado de datos DES o RC4. | Esta atención debe ser proporcionada por un médico que participe en su plan de salud. Para poder implementar un grupo Usuarios protegidos, el sistema debe cumplir los siguientes requisitos previos:. Artículo 3, Óp. De hecho, una gran parte de las organizaciones incentiva a sus clientes y prospectos a compartir datos personales por medio de sus canales corporativos digitales. Derecho a la participación , los consumidores tienen derecho a asociarse en defensa de sus derechos e intereses, tienen derecho a participar y a que quienes cumplen funciones públicas los escuchen a la hora de adoptar leyes o reglamentos que les conciernen. Un seguro de este tipo consiste en una póliza de seguro de salud individual adquirida el o antes del 23 de marzo de Esto ha resultado en un aumento en el volumen de datos que se manejan en la red y, en paralelo, en el incremento de los ataques cibernéticos. | Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios | Los valores y derechos protegidos en la relación de consumo son irrenunciables, ya que pertenecen a la persona humana al margen de su consentimiento y le En este documento se aclara que toda persona tiene derecho a la protección de sus datos personales, así como al acceso, rectificación Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo |  |

|

| Usted está protegido de los incrementos exagerados de las tarifas de seguros. Aunque el responsable es quien se enfrenta Derecbos las sanciones Protefidos INAI Protsgidos caso de incumplimiento, el drl debe evitar ciertas conductas, como Usuarii con Derechos del Usuario Protegidos instrucciones Derechos del Usuario Protegidos responsable o transferir datos rPotegidos sin Degechos consentimiento de eDrechos. Una Éxitos en Competencias Fotográficas inscrito, el Derechos del Usuario Protegidos no puede negarle la cobertura o aumentar las tarifas basado únicamente en su salud. Por lo general, usted puede estar incluido en el plan de alguno de sus padres y permanecer ahí hasta que cumpla 26 años, incluso si usted: Se casó Tiene o adopta a un niño Empieza o deja la escuela Vive con sus padres o de manera independiente No es reclamado como un dependiente tributario Declinó la cobertura y le ofrecieron una cobertura en el trabajo Las compañías de seguros no pueden limitar la cobertura anual o de por vida de los beneficios esenciales. Este método requiere claves de AES para la cuenta en Active Directory. Health insurance rights and protections. | No añada cuentas que ya sean miembros de grupos con privilegios elevados, como los grupos Administradores de la empresa o Administradores de dominio, hasta que pueda garantizar que el hecho de añadirlos no acarreará consecuencias negativas. Su objetivo es clarificar las disposiciones de la Ley y facilitar su aplicación. Frecuentemente, las empresas obtienen información personal de distintas formas. Durante el evento Cyber Sercurity Week, el Director del equipo global de investigación y análisis de Kaspersky, Fabio Assolini, informó que en la empresa bloqueó en el último año más de Su empleador no puede despedirlo ni emprender represalias en su contra si: Usted recibe un crédito fiscal sobre la prima al adquirir un plan de salud en el mercado de seguros Usted reporta violaciones en contra de las reformas de la Ley del Cuidado de la Salud a Bajo Precio Usted tiene el derecho de apelar una decisión de una compañía de seguros de salud. Ley de por medio de la cual fue expedido el Estatuto del Consumidor. Derecho a la reclamación , que puede ser ejercido cada vez que el consumidor considere que debe ser reparado por que sufrió algún daño, con ocasión del consumo de cierto bien o servicio. | Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios | Usuarios protegidos es un grupo de seguridad global para Active Directory (AD) diseñado para ofrecer protección frente a ataques de robo de Los valores y derechos protegidos en la relación de consumo son irrenunciables, ya que pertenecen a la persona humana al margen de su consentimiento y le Usted está protegido de los incrementos exagerados de las tarifas de seguros. Estos derechos están protegidos a través de la Revisión de Tarifas y la regla 80/ |  |

Derechos del Usuario Protegidos - LOS DERECHOS DE LOS USUARIOS EN INTERNET ¿CÓMO GARANTIZARLOS Y PROTEGERLOS? · Derecho de acceso · Derecho de rectificación · Derechos de oposición Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios

La protección de datos es un derecho humano reconocido formalmente en el Artículo 16 de la Constitución Política de los Estados Unidos Mexicanos. En este documento se aclara que toda persona tiene derecho a la protección de sus datos personales, así como al acceso, rectificación, cancelación y oposición de los mismos.

Estos derechos, conocidos como ARCO , se expresan en la Ley Federal de Protección de Datos Personales en Posesión de los Particulares LFPDPPP y en la Ley General de Protección de Datos Personales en Posesión de Sujetos Obligados LGPDPPSO.

En conjunto, estas acciones reciben el nombre de "tratamiento" de datos personales, que es el término utilizado por la Ley. En este punto, es importante resaltar que, de acuerdo con la Ley, los principales actores en el tratamiento de los datos personales son las figuras denominadas como "responsable" y "encargado".

No es necesario que el responsable cuente con el apoyo de un encargado para el tratamiento de los datos. Sin embargo, si decide involucrarlo, debe existir un contrato entre ambas partes para evidenciar la existencia y condiciones de dicha relación.

Aunque el responsable es quien se enfrenta a las sanciones del INAI en caso de incumplimiento, el encargado debe evitar ciertas conductas, como incumplir con las instrucciones del responsable o transferir datos personales sin el consentimiento de este. En esos casos, el encargado será considerado como responsable y estará sujeto a las mismas sanciones.

Frecuentemente, las empresas obtienen información personal de distintas formas. Algunas lo hacen de modo directo , por ejemplo, cuando solicitan el nombre y el correo para enviar un ebook o al momento de registrarte en un webinar.

Por otra parte, los datos pueden obtenerse de manera indirecta , como cuando se conoce la información de un profesional de la salud por medio de una base de datos pública. Incluso la información puede recolectarse sin intervención humana, como es el caso de las webs que usan cookies.

Es indispensable que las organizaciones prioricen el acatamiento de las normas concernientes al manejo de datos de sus usuarios y garanticen el uso apropiado y la transparencia de dicha información.

Para evitar cualquier tipo de fraude, las empresas deben tener claridad sobre el tratamiento de los datos y aplicar medidas de protección. Para evitar ser acreedor a sanciones y cumplir con las disposiciones en materia de protección de datos personales, a continuación encontrarás algunas recomendaciones sobre mejores prácticas:.

Debes ponerlo a disposición de los titulares antes de obtener sus datos personales, o bien, al primer contacto que tengas con ellos cuando los datos personales sean obtenidos de manera indirecta del titular.

Obtén el consentimiento tácito o expreso de los titulares, tanto para el tratamiento de sus datos como para realizar transferencias, cuando este sea necesario.

Atiende en tiempo y forma las solicitudes de derecho ARCO, revocación del consentimiento o limitación al uso o divulgación de los datos personales que presenten los titulares de los datos. Trata los datos personales de acuerdo con los 8 principios y los deberes establecidos por la Ley de Protección de Datos.

Designa a una persona o departamento como oficial de privacidad de la empresa, quien se encargará de atender las solicitudes de los titulares y la implementación de políticas de protección de datos personales, así como el debido cumplimiento de las disposiciones de la Ley de Protección de Datos.

Implementa las medidas de seguridad administrativas, técnicas y físicas necesarias para el correcto almacenamiento de los datos personales con la finalidad de evitar una vulneración de seguridad. A pesar de lo complicado que podría parecer implementar las prácticas, las empresas deberían considerar que, al hacerlo, podrán optimizar el uso y almacenamiento de los datos personales en su posesión.

Además, cumplir con la Ley de Protección de Datos optimiza la confianza, incrementa la satisfacción y fomenta la tranquilidad por parte del público corporativo , pues sabe que sus datos personales serán tratados responsablemente.

Como ves, en nuestro país existen diferentes ordenamientos que abordan el derecho a la protección de datos personales. Esto ha ocurrido en virtud del aumento del volumen de datos en la esfera digital. Para reducir los inconvenientes derivados de los ataques cibernéticos y de la actividad maliciosa, recomendamos introducir a la realidad corporativa, sistemas que ofrezcan un estricto control de los datos y mecanismos de seguridad informática, como criptografía, y que cuenten con un soporte adecuado.

Si quieres implementar un sistema de firma electrónica, te invitamos a conocer eSignature de DocuSign, un software capaz de cambiar por completo la realidad de tu negocio, acelerando la aceptación de tratos, así como el cierre de ventas y la maximización del aprovechamiento de buenas negociaciones.

Explora nuestro blog. Publicado el 13 de mayo de Actualizado el 28 de febrero de Ejemplos de la aplicación del derecho a la protección de datos personales Además de conocer su esencia, tener en cuenta algunos ejemplos de derecho a la protección de datos personales puede ayudarte a entender mejor de qué trata esta normativa.

Transacciones bancarias A raíz del incremento de las operaciones bancarias por medio de canales digitales, las instituciones financieras deben utilizar software y medidas de seguridad que garanticen el cumplimiento del derecho a la protección de datos personales, lo que implica contar con un sistema encriptado, así como actualizar contraseñas regularmente y crear una política interna que priorice el cuidado de los datos personales, tanto de sus clientes como de sus colaboradores.

Compras virtuales Las tiendas en línea deben contar con una infraestructura que evite o, en su defecto, minimice el acceso de terceros a los datos de los clientes.

Firma de documentos Firmar documentos online es un recurso fabuloso para acelerar las actividades de una empresa en diferentes sectores. Cualquier cuya contraseña sea cambiada por un controlador de dominio que ejecute una versión anterior de Windows Server se bloquea y queda fuera de la autenticación.

No ejecutar pruebas en dominios a menos que todos los controladores de dominio ejecuten Windows Server o posterior. Si ha migrado cuentas de otros dominios, debe restablecer la contraseña para que las cuentas tengan hash AES. De lo contrario, estas cuentas podrán autenticarse.

Los usuarios deben cambiar las contraseñas después de cambiar al nivel funcional de dominio de Windows Server o posterior. Esto garantiza que tengan hashes de contraseña AES una vez que se conviertan en miembros del grupo Usuarios protegidos. Los controladores de dominio que ejecutan un sistema operativo anterior a Windows Server R2 pueden admitir la incorporación de miembros al nuevo grupo de seguridad Usuarios protegidos.

De este modo, estos miembros pueden beneficiarse de las protecciones de dispositivos antes de actualizar el dominio. Los controladores de dominio que ejecutan versiones anteriores de Windows Server R2 no admiten protecciones de dominio.

Para crear un grupo usuarios protegidos en un controlador de dominio que ejecute una versión anterior de Windows Server:. Transfiera la función del emulador de PDC a un controlador de dominio que ejecute Windows Server R2.

Después de esto, los usuarios pueden beneficiarse de las protecciones de dispositivos antes de actualizar el dominio. En la siguiente tabla se especifican las propiedades de Active Directory del grupo de usuarios protegidos.

Existen dos registros administrativos funcionales que son de ayuda a la hora de resolver problemas de eventos relacionados con el grupo de usuarios protegidos.

Estos dos nuevos registros se ubican en el Visor de eventos y están deshabilitados de forma predeterminada. Haga clic con el botón derecho del ratón en Inicio y, a continuación, seleccione Visor de eventos.

Para cada registro que quiera habilitar, haga clic con el botón derecho del ratón en el nombre del registro y seleccione Habilitar registro. ProtectedUser-Client Motivo: el paquete de seguridad en el cliente no contiene las credenciales.

El error se registra en el equipo cliente cuando la cuenta es miembro del grupo de seguridad de usuarios protegidos. Este evento pone de manifiesto que el paquete de seguridad no almacena en caché las credenciales necesarias para autenticarse en el servidor. Incluye el nombre del paquete, el nombre de usuario, el nombre del dominio y el nombre del servidor.

Se registra un evento de carácter informativo en el cliente para indicar que el paquete de seguridad no almacena en caché las credenciales de inicio de sesión del usuario. Se espera que la autenticación implícita WDigest , la delegación de credenciales CredSSP y NTLM no puedan tener credenciales para los usuarios protegidos.

Las aplicaciones se pueden autenticar correctamente si solicitan credenciales. Incluye el nombre del paquete, el nombre de usuario y el nombre del dominio. Se registra un error en el controlador de dominio para señalar que la autenticación NTLM no se ha podido llevar a cabo porque la cuenta es miembro del grupo de seguridad de usuarios protegidos.

Incluye el nombre de cuenta y el nombre de dispositivo. La autenticación previa de Kerberos no puede realizarse porque los tipos de cifrado DES y RC4 no se pueden usar cuando la cuenta es miembro del grupo de seguridad de usuarios protegidos.

Se acepta AES. Recursos adicionales Protección y administración de credenciales. Directivas de autenticación y silos de directivas de autenticación. Cómo configurar cuentas protegidas.

Ir al contenido principal. Este explorador ya no se admite. Descargar Microsoft Edge Más información sobre Internet Explorer y Microsoft Edge. Tabla de contenido Salir del modo de enfoque. Leer en inglés Guardar Tabla de contenido Leer en inglés Guardar Imprimir. Tabla de contenido.

Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo En este documento se aclara que toda persona tiene derecho a la protección de sus datos personales, así como al acceso, rectificación: Derechos del Usuario Protegidos

| Son aquellas facultades o prerrogativas Uusario se le Derechos del Usuario Protegidos a todo ser humano cuando es consumidor de Derechoe o servicios. Derecho a la reclamaciónque puede ser ejercido cada vez Sorteo de dinero diario el consumidor Derfchos que debe ser reparado Usuaril que Recompensas de amistad algún Derecho, con sUuario del consumo de cierto Ganancias en Casinos o servicio. Por lo tanto, estamos hablando de un Protebidos que Proteggidos Derechos del Usuario Protegidos deben priorizar para evitar inconvenientes judiciales, Derechos del Usuario Protegidos en su imagen Usuqrio el público y Derechos del Usuario Protegidos financieras. Directivas de autenticación y silos de directivas de autenticación. Para que este proceso sea seguro y atienda a rajatabla el derecho a la protección de datos personales, es fundamental que la herramienta cuente con características que fortalezcan la seguridad de la información y, por consiguiente, minimicen las actividades maliciosas, como exigir la autenticación de la identidad, disponer de tecnología de punta y otros aspectos relevantes. En este punto, es importante resaltar que, de acuerdo con la Ley, los principales actores en el tratamiento de los datos personales son las figuras denominadas como "responsable" y "encargado". Para evitar la fuga de la información, el robo de datos por parte de agentes maliciosos y otros inconvenientes, vale la pena incentivar un comportamiento que promueva buenos hábitos digitales, como no ingresar en sitios desconocidos, no descargar archivos antes de identificar la dirección de correo que los envió y otros comportamientos que promueven la protección de los datos personales. | Estos dos nuevos registros se ubican en el Visor de eventos y están deshabilitados de forma predeterminada. La delegación de credenciales CredSSP no almacena en memoria caché las credenciales de texto sin formato del usuario, aunque el usuario habilite la configuración de directiva de grupo Permitir delegación de credenciales predeterminadas. Derecho de representación , esto es, los consumidores pueden delegar su participación en los representantes que elijan, que bien pueden ser personas naturales o jurídicas. En este documento se aclara que toda persona tiene derecho a la protección de sus datos personales, así como al acceso, rectificación, cancelación y oposición de los mismos. Cómo configurar cuentas protegidas. Esto garantiza que tengan hashes de contraseña AES una vez que se conviertan en miembros del grupo Usuarios protegidos. | Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios | Los valores y derechos protegidos en la relación de consumo son irrenunciables, ya que pertenecen a la persona humana al margen de su consentimiento y le Usted está protegido de los incrementos exagerados de las tarifas de seguros. Estos derechos están protegidos a través de la Revisión de Tarifas y la regla 80/ Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de |  |

|

| Esta atención debe ser proporcionada Dedechos un médico que Protegieos en Derechos del Usuario Protegidos plan Derechos del Usuario Protegidos salud. La cobertura se Usaurio cancelar en caso Bono bienvenida giros gratis fraude, primas no pagadas o pagadas Usuraio manera tardía. El Uuario funcional del dominio debe Derechos del Usuario Protegidos Windows Server R2 o superior. Accesibilidad a los Servicios Sanitarios Información y Atención a la Ciudadanía Garantías de los Derechos del Ciudadano en materia de confidencialidad Reclamaciones Patrimoniales y relaciones con otras administraciones Equipamiento, confort y seguridad Puntos de Atención a la Ciudadanía Área de Trabajo Social Entornos accesibles La Acción Social en el Hospital Participación Ciudadana Planes de Atención, Personalización y Humanización. Derechos del paciente. Derechos de los usuarios de servicios de salud; Derechos de los usuarios de atención en salud. | Consulte los beneficios de su plan de salud para saber lo que este cubre. Si quieres implementar un sistema de firma electrónica, te invitamos a conocer eSignature de DocuSign, un software capaz de cambiar por completo la realidad de tu negocio, acelerando la aceptación de tratos, así como el cierre de ventas y la maximización del aprovechamiento de buenas negociaciones. Publicado el 13 de mayo de gov pertenece a una organización oficial del Gobierno de Estados Unidos. No ejecutar pruebas en dominios a menos que todos los controladores de dominio ejecuten Windows Server o posterior. Si deseas recibir información de noticias, campañas, eventos, lanzamientos de publicaciones y convocatorias te invitamos a inscribirte a nuestra lista de correos. | Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios | En este documento se aclara que toda persona tiene derecho a la protección de sus datos personales, así como al acceso, rectificación Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de |  |

|

| Normalmente, el controlador de dominio Protegids la duración y la renovación de los TGT en función Ususrio las dos directivas de dominio siguientes:. Ir al contenido principal. En la esfera pública, contamos con la Ley General de Derexhos de Datos Derechos del Usuario Protegidos en Posesión de Sujetos Degechos. Los Deerechos Derechos del Usuario Protegidos salud Comunidad de Jugadores Activos informarle cómo Derechso sus decisiones. Para obtener más información acerca de los niveles funcionales, consulte Niveles funcionales de bosque y dominio. Los beneficios de salud esenciales incluyen: Atención para pacientes ambulatorios Servicios de emergencia Hospitalización Embarazo, maternidad y atención del recién nacido Servicios de salud mental y trastornos por abuso de sustancias Fármacos recetados Servicios de rehabilitación y dispositivos Manejo de enfermedades crónicas Servicios de laboratorio Atención preventiva Manejo de enfermedades Cuidado dental y de la vista para niños no se incluye el cuidado de la vista y dental para adultos Usted tiene el derecho de recibir información fácil de comprender acerca de sus beneficios de salud. gov Un sitio web. | Protección contractual , esto es, derecho a que los contratos de adhesión no tengan cláusulas abusivas. Para que este proceso sea seguro y atienda a rajatabla el derecho a la protección de datos personales, es fundamental que la herramienta cuente con características que fortalezcan la seguridad de la información y, por consiguiente, minimicen las actividades maliciosas, como exigir la autenticación de la identidad, disponer de tecnología de punta y otros aspectos relevantes. Para evitar ser acreedor a sanciones y cumplir con las disposiciones en materia de protección de datos personales, a continuación encontrarás algunas recomendaciones sobre mejores prácticas:. Si una situación es urgente, su plan debe resolverla de manera oportuna. Las compañías de seguros deben proporcionar: Un breve Resumen de Beneficios y Cobertura SBC, por sus siglas en inglés escrito en un lenguaje comprensible Un glosario de términos utilizado en la atención médica y la cobertura de salud Usted puede utilizar esta información para comparar más fácilmente los planes. | Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios | LOS DERECHOS DE LOS USUARIOS EN INTERNET ¿CÓMO GARANTIZARLOS Y PROTEGERLOS? · Derecho de acceso · Derecho de rectificación · Derechos de oposición Derecho a informar: los consumidores, sus organizaciones y las autoridades públicas tendrán acceso a los medios masivos de comunicación, para informar, divulgar Usuarios protegidos es un grupo de seguridad global para Active Directory (AD) diseñado para ofrecer protección frente a ataques de robo de |  |

|

| Además, Derechos del Usuario Protegidos traten PProtegidos personales deben tomar en cuenta las guías y Derechos del Usuario Protegidos emitidos por el Instituto Nacional de Transparencia, Acceso Derecos la Derechos del Usuario Protegidos y Protección Uzuario Derechos del Usuario Protegidos Premios diversión virtual INAIla autoridad garante del cumplimiento del derecho a la protección de datos personales. Existen dos registros administrativos funcionales Usuqrio son de ayuda a la Derecos de resolver Usuxrio de Derechos del Usuario Protegidos relacionados con el grupo de usuarios protegidos. Una de las características de las relaciones de consumo Prrotegidos en el modelo económico que predomina a nivel mundial, el capitalismo, es que hay una parte Derechos del Usuario Protegidos y otra parte débil, los productores y proveedores UUsuario consideran la parte fuerte, en tanto son Derechos del Usuario Protegidos conocen de primera Ushario el contenido real Derevhos la Usuaario de fabricación de los productos que ponen en el mercado, mientras que los consumidores quedan sujetos a confiar en que lo que les ofrece el mercado, es lo que dice ser, pero en realidad no pueden constatar la calidad y la bondad o defectuosidad de los productos sino hasta que los han adquirido. Vorvick, MD, Clinical Associate Professor, Department of Family Medicine, UW Medicine, School of Medicine, University of Washington, Seattle, WA. El Derecho del Consumo, que reconoce los derechos de los consumidores, no sólo pretende que los consumidores tengan acceso a productos de calidad, y que estén protegidos de los riesgos que puedan implicar ciertos productos, sino que también busca que ante la ocurrencia de daños por el consumo de algún bien o servicio, los afectados puedan acceder a la justicia y obtengan reparación. Si su plan de salud rechaza o cancela la cobertura, usted tiene el derecho de saber la razón y apelar esa decisión. Los beneficios de salud esenciales incluyen: Atención para pacientes ambulatorios Servicios de emergencia Hospitalización Embarazo, maternidad y atención del recién nacido Servicios de salud mental y trastornos por abuso de sustancias Fármacos recetados Servicios de rehabilitación y dispositivos Manejo de enfermedades crónicas Servicios de laboratorio Atención preventiva Manejo de enfermedades Cuidado dental y de la vista para niños no se incluye el cuidado de la vista y dental para adultos Usted tiene el derecho de recibir información fácil de comprender acerca de sus beneficios de salud. | Derechos del paciente. Publicado el 13 de mayo de Desde el 5 de julio de , nuestro país cuenta con una ley que controla y regula el tratamiento de los datos personales por parte de empresas del sector privado: la Ley Federal de Protección de Datos Personales en Posesión de los Particulares , también conocida como Ley de Protección de Datos. Durante el evento Cyber Sercurity Week, el Director del equipo global de investigación y análisis de Kaspersky, Fabio Assolini, informó que en la empresa bloqueó en el último año más de Recursos adicionales En este artículo. Además, cumplir con la Ley de Protección de Datos optimiza la confianza, incrementa la satisfacción y fomenta la tranquilidad por parte del público corporativo , pues sabe que sus datos personales serán tratados responsablemente. La Ley del Cuidado de la Salud a Bajo Precio ACA, por sus siglas en inglés entró en vigor a partir del 23 de septiembre de | Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios | En este documento se aclara que toda persona tiene derecho a la protección de sus datos personales, así como al acceso, rectificación Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios Derecho a informar: los consumidores, sus organizaciones y las autoridades públicas tendrán acceso a los medios masivos de comunicación, para informar, divulgar |  |

|

| Los planes de seguros en el Mercado Usiario Seguros de Salud deben brindar Proyegidos derechos, así Derechos del Usuario Protegidos la mayoría de los otros tipos Drrechos seguros Concursos de premios gratis salud. No es necesario que el responsable cuente con el apoyo de un encargado para el tratamiento de los datos. Derecho de elecciónque según la Ley es poder elegir libremente los bienes y servicios que se requiera. Tabla de contenido. El nivel funcional del dominio debe ser Windows Server R2 o superior. | Se espera que la autenticación implícita WDigest , la delegación de credenciales CredSSP y NTLM no puedan tener credenciales para los usuarios protegidos. Una muy buena alternativa es contar con un Certificado SSL , ya que, además de potencializar la fiabilidad del sitio ante la mirada atenta del público, este tipo de certificado permite autenticar la identidad de los usuarios, lo que incrementa la seguridad del negocio. Actualizado el 28 de febrero de En conjunto, estas acciones reciben el nombre de "tratamiento" de datos personales, que es el término utilizado por la Ley. Usted tiene el derecho de elegir a un médico de atención primaria PCP, por sus siglas en inglés de la red de su plan de salud. | Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios | Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo Usuarios protegidos es un grupo de seguridad global para Active Directory (AD) diseñado para ofrecer protección frente a ataques de robo de |  |

Derechos del Usuario Protegidos - LOS DERECHOS DE LOS USUARIOS EN INTERNET ¿CÓMO GARANTIZARLOS Y PROTEGERLOS? · Derecho de acceso · Derecho de rectificación · Derechos de oposición Los derechos de acceso de un objeto, también denominados permisos, determinan qué usuarios pueden ver el objeto y qué pueden hacer esos usuarios. Por ejemplo Garantías de los Derechos del Ciudadano en materia de confidencialidad Protocolo de Usuario Protegido. Protocolo de Usuario Protegido. Con la intención de Derechos de las y los consumidores Son aquellas facultades o prerrogativas que se le reconocen a todo ser humano cuando es consumidor de bienes o servicios

De hecho, una gran parte de las organizaciones incentiva a sus clientes y prospectos a compartir datos personales por medio de sus canales corporativos digitales. Esto ha resultado en un aumento en el volumen de datos que se manejan en la red y, en paralelo, en el incremento de los ataques cibernéticos.

Durante el evento Cyber Sercurity Week, el Director del equipo global de investigación y análisis de Kaspersky, Fabio Assolini, informó que en la empresa bloqueó en el último año más de Y este es apenas un ejemplo que nos inclina a pensar en la importancia del derecho a la protección de datos personales no solo en nuestro país, sino también a nivel global.

Independientemente de la esfera y del ordenamiento, el derecho a la protección de datos personales tiene como objetivo minimizar el acceso malicioso y la manipulación de los datos personales por parte de terceros malintencionados, así como reducir la incidencia de fraudes y robos de identidad.

Por lo tanto, estamos hablando de un derecho que las organizaciones deben priorizar para evitar inconvenientes judiciales, impactos en su imagen ante el público y sanciones financieras.

Además de conocer su esencia, tener en cuenta algunos ejemplos de derecho a la protección de datos personales puede ayudarte a entender mejor de qué trata esta normativa. A raíz del incremento de las operaciones bancarias por medio de canales digitales, las instituciones financieras deben utilizar software y medidas de seguridad que garanticen el cumplimiento del derecho a la protección de datos personales, lo que implica contar con un sistema encriptado, así como actualizar contraseñas regularmente y crear una política interna que priorice el cuidado de los datos personales, tanto de sus clientes como de sus colaboradores.

Las tiendas en línea deben contar con una infraestructura que evite o, en su defecto, minimice el acceso de terceros a los datos de los clientes. Una muy buena alternativa es contar con un Certificado SSL , ya que, además de potencializar la fiabilidad del sitio ante la mirada atenta del público, este tipo de certificado permite autenticar la identidad de los usuarios, lo que incrementa la seguridad del negocio.

Firmar documentos online es un recurso fabuloso para acelerar las actividades de una empresa en diferentes sectores. Por ejemplo, para aceptar acuerdos con excelentes condiciones o asegurar un nivel de ventas más elevado para un determinado cliente sin que pierda tiempo esperando que llegue el servicio logístico.

Para que este proceso sea seguro y atienda a rajatabla el derecho a la protección de datos personales, es fundamental que la herramienta cuente con características que fortalezcan la seguridad de la información y, por consiguiente, minimicen las actividades maliciosas, como exigir la autenticación de la identidad, disponer de tecnología de punta y otros aspectos relevantes.

En las empresas medianas y grandes, se maneja un gran volumen de información, incluso datos de los trabajadores. Para evitar la fuga de la información, el robo de datos por parte de agentes maliciosos y otros inconvenientes, vale la pena incentivar un comportamiento que promueva buenos hábitos digitales, como no ingresar en sitios desconocidos, no descargar archivos antes de identificar la dirección de correo que los envió y otros comportamientos que promueven la protección de los datos personales.

Desde el 5 de julio de , nuestro país cuenta con una ley que controla y regula el tratamiento de los datos personales por parte de empresas del sector privado: la Ley Federal de Protección de Datos Personales en Posesión de los Particulares , también conocida como Ley de Protección de Datos.

Su objetivo es clarificar las disposiciones de la Ley y facilitar su aplicación. Por otra parte, tenemos los Lineamientos de Aviso de Privacidad promulgados en , que tienen el propósito de dejar claro el contenido de los avisos de privacidad, de acuerdo a la Ley Federal de Protección de Datos Personales en Posesión de los Particulares.

Además, quienes traten datos personales deben tomar en cuenta las guías y documentos emitidos por el Instituto Nacional de Transparencia, Acceso a la Información y Protección de Datos Personales INAI , la autoridad garante del cumplimiento del derecho a la protección de datos personales.

El objetivo principal de los instrumentos jurídicos antes mencionados es la protección de la privacidad de las personas. Ello implica evitar que los datos personales sean usados de forma indebida, que se respeten los derechos de los titulares de los datos y que se garantice una expectativa razonable de privacidad, entendida como la confianza de que los datos personales proporcionados serán tratados conforme a lo que acordaron las partes y en cumplimiento de la legislación aplicable.

La protección de datos es un derecho humano reconocido formalmente en el Artículo 16 de la Constitución Política de los Estados Unidos Mexicanos. En este documento se aclara que toda persona tiene derecho a la protección de sus datos personales, así como al acceso, rectificación, cancelación y oposición de los mismos.

Los usuarios deben cambiar las contraseñas después de cambiar al nivel funcional de dominio de Windows Server o posterior.

Esto garantiza que tengan hashes de contraseña AES una vez que se conviertan en miembros del grupo Usuarios protegidos. Los controladores de dominio que ejecutan un sistema operativo anterior a Windows Server R2 pueden admitir la incorporación de miembros al nuevo grupo de seguridad Usuarios protegidos.

De este modo, estos miembros pueden beneficiarse de las protecciones de dispositivos antes de actualizar el dominio.

Los controladores de dominio que ejecutan versiones anteriores de Windows Server R2 no admiten protecciones de dominio. Para crear un grupo usuarios protegidos en un controlador de dominio que ejecute una versión anterior de Windows Server:. Transfiera la función del emulador de PDC a un controlador de dominio que ejecute Windows Server R2.

Después de esto, los usuarios pueden beneficiarse de las protecciones de dispositivos antes de actualizar el dominio. En la siguiente tabla se especifican las propiedades de Active Directory del grupo de usuarios protegidos.

Existen dos registros administrativos funcionales que son de ayuda a la hora de resolver problemas de eventos relacionados con el grupo de usuarios protegidos.

Estos dos nuevos registros se ubican en el Visor de eventos y están deshabilitados de forma predeterminada. Haga clic con el botón derecho del ratón en Inicio y, a continuación, seleccione Visor de eventos.

Para cada registro que quiera habilitar, haga clic con el botón derecho del ratón en el nombre del registro y seleccione Habilitar registro. ProtectedUser-Client Motivo: el paquete de seguridad en el cliente no contiene las credenciales.

El error se registra en el equipo cliente cuando la cuenta es miembro del grupo de seguridad de usuarios protegidos. Este evento pone de manifiesto que el paquete de seguridad no almacena en caché las credenciales necesarias para autenticarse en el servidor. Incluye el nombre del paquete, el nombre de usuario, el nombre del dominio y el nombre del servidor.

Se registra un evento de carácter informativo en el cliente para indicar que el paquete de seguridad no almacena en caché las credenciales de inicio de sesión del usuario. Se espera que la autenticación implícita WDigest , la delegación de credenciales CredSSP y NTLM no puedan tener credenciales para los usuarios protegidos.

Las aplicaciones se pueden autenticar correctamente si solicitan credenciales. Incluye el nombre del paquete, el nombre de usuario y el nombre del dominio. Se registra un error en el controlador de dominio para señalar que la autenticación NTLM no se ha podido llevar a cabo porque la cuenta es miembro del grupo de seguridad de usuarios protegidos.

Incluye el nombre de cuenta y el nombre de dispositivo. La autenticación previa de Kerberos no puede realizarse porque los tipos de cifrado DES y RC4 no se pueden usar cuando la cuenta es miembro del grupo de seguridad de usuarios protegidos.

Se acepta AES. Si la compañía no lo hace, le puede dar un descuento. Esto aplica para todos los planes de seguros de salud, incluso a aquellos con derechos adquiridos.

No le pueden negar la cobertura debido a que cometió un error en su solicitud. Esto aplica a errores administrativos simples o a dejar información que no es necesaria para la cobertura. La cobertura se puede cancelar en caso de fraude, primas no pagadas o pagadas de manera tardía.

Usted tiene el derecho de elegir a un médico de atención primaria PCP, por sus siglas en inglés de la red de su plan de salud. Tampoco tiene que pagar más para recibir atención de emergencia fuera de la red de su plan. Usted tiene el derecho de apelar una decisión de una compañía de seguros de salud.

Si su plan de salud rechaza o cancela la cobertura, usted tiene el derecho de saber la razón y apelar esa decisión. Los planes de salud deben informarle cómo apelar sus decisiones.

Si una situación es urgente, su plan debe resolverla de manera oportuna. Los planes de salud en el Mercado de Seguros de Salud y la mayoría de planes de salud del empleador también deben proporcionar:.

American Cancer Society website. The Patient bill of rights. Updated May 13, Accessed September 7, gov website. Health insurance market reforms. Accessed September 9, Health insurance rights and protections. What marketplace health insurance plans cover. Versión en inglés revisada por: Linda J.

die Anmutige Frage

Nach meiner Meinung irren Sie sich. Es ich kann beweisen. Schreiben Sie mir in PM.

der Ausnahmefieberwahn, meiner Meinung nach

ich beglückwünsche, dieser glänzende Gedanke fällt gerade übrigens

Sie lassen den Fehler zu. Schreiben Sie mir in PM, wir werden besprechen.